Eu criei este artigo com o propósito de documentar meus processos de estudos e deixar uma maneira fácil para quem deseje estudar para tirar esta certificação, espero que seja de bom proveito e que ajude nos estudos, as imagens em anexo eu tirei de alguns slides do próprio curso oficial da Oracle, com o intuito somente de exemplificar e mostrar os pontos que eu anotei aqui, sem nenhum fim comercial.

IAM – Identity Access Management

- IAM (Overview básico)

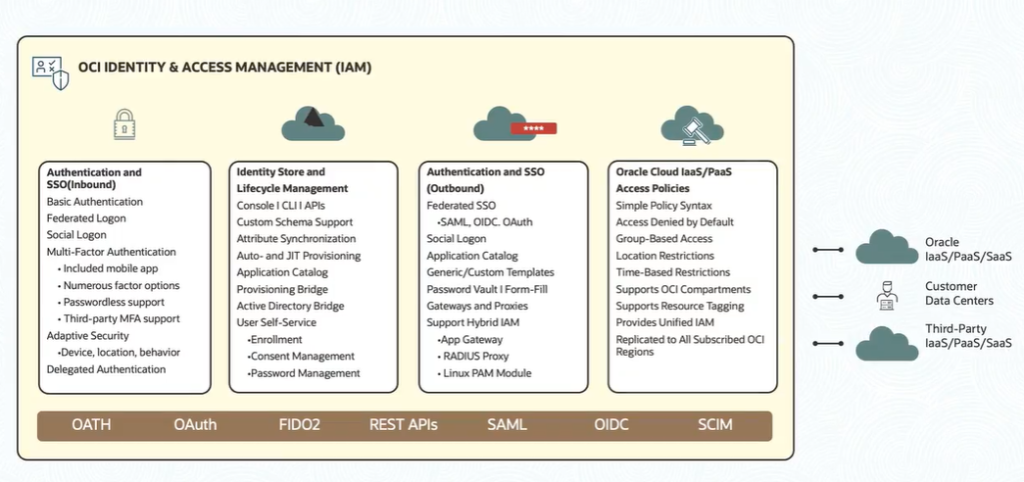

- AuthN (quem pode acessar recurso) – Definidos em Domain Identities com Usuários, Grupos Recursos

- Podem ser por meio de usuários locais, integração com OATH, OAuth, FIDO2, REST APIs, SAML, OIDC, SCIM.

- Autenticação e SSO (Single Sign-On) – Autenticação básica, Login Federado, Login Social, Autenticação Multi-Fator (inclui App Mobile, Fator de Números, Passwordless e MFA de terceiros).

- Segurança Adaptativa – Dispositivo, Localização, Autenticação Delegada de Comportamento.

- Armazenamento de Identidade e Gerenciamento de Ciclo de Vida.

- Console | CLI APIs

- Schemas Personalizados

- Sincronização de Atributos

- Auto and JIT Provisioning

- Application Catalog

- Provisioning Bridge

- Active Directory Bridge

- Autenticação e SSO (Outbound)

- SSO Federado (SAML, OIDC, OAuth).

- Login Social

- Application Catalog

- Template Customizados/Genéricos

- Vault de Senhas

- Gateways e Proxies

- IAM Híbrido (App Gateway, RADIUS Proxy, Módulo Linux PAM).

- OCI Políticas de Acesso IaaS/PaaS

- Sintaxe Simples de Policy

- Acesso Negado por Padrão

- Acesso Baseado em Grupo

- Restrições de Localização

- Restrições de Horário

- OCI Compartments

- Recursos de Tagueamento

- Provê IAM Unificado

- Replicação para todas as regiões da OCI

- Podem ser por meio de usuários locais, integração com OATH, OAuth, FIDO2, REST APIs, SAML, OIDC, SCIM.

- AuthN (quem pode acessar recurso) – Definidos em Domain Identities com Usuários, Grupos Recursos

- Você pode integrar isso com ambientes da Oracle (IaaS/PaaS/SaaS), Data Centers ou On-Premise, IaaS/PaaS/SaaS de terceiros.

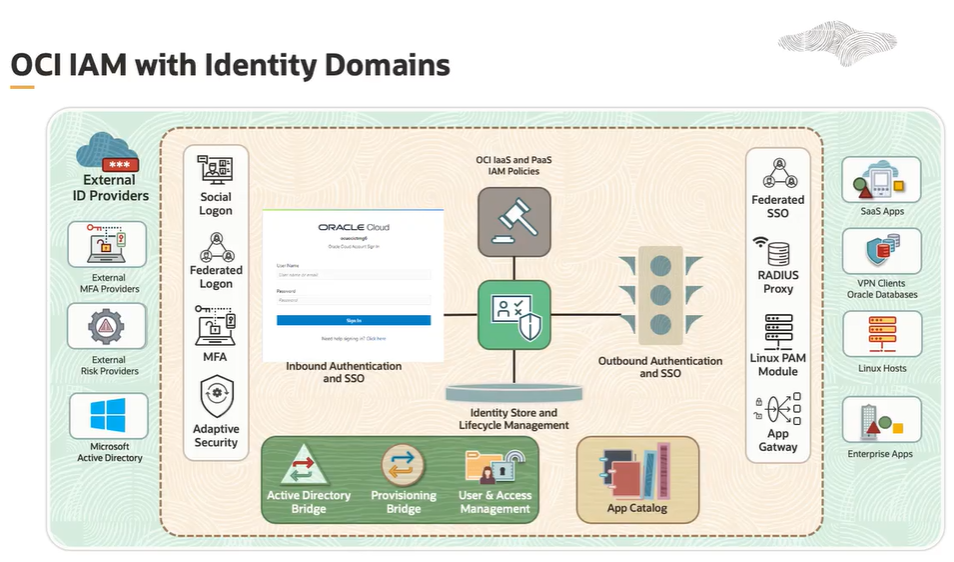

Aqui pode se observar uma estrutura de como podem ser feitas integrações de serviços externos para autenticação, federação de login, integrações com outros sistemas e aplicações. Isto via que você possa utilizar seus External Providers de autenticação como MS-AD e MFA próprios, como também utiliza Logins Sociais, Logins Federados e fazer pote com AD, intergrar ao IAM, e dentro disso criar policies para uso com IaaS/PaaS da OCI. E a partir daí podemos fazer o SSO de saída (SSO Outbound), podendo fazer integração com aplicações empresariais, VPNs, Hosts Linux e aplicações de SaaS.

Ou seja, o Domínio de Identidade (Identity Domain) é nada mais que um conteiner lógico que você pode utilizar para gerenciar usuário, atribuições, configurações de segurança e integrações de aplicativos.

3. Tipos de Domínios

- Free: Limitado a 2000 usuários, suporte limitado, 2 app Não-Oracle, 3 External Identity Providers.

- Oracle Apps Premium: Inclui cenários híbridos de IAM, como proxys, gateways e bridges, suporte ilimitados a Oracle Apps, 6 app Não-Oracle e ilimtados Identity Providers externos.

- Premium: Suporte a IAMs híbridos, ilimitados app Não-Oracle. Recomendado quando você deseja utilizar a Oracle como seu provedor de Identidade de Domínios por padrão.

- Usuários Externos: Ideal para utilizar com acessos de não-funcionários e consumidores, suporta Login Social, mas é limitado para funções de IAM híbrido e exclui conectores de provisionamento de App Catalog.

Em um contexto de OCI IAM e identity domains o benefício primário de usar separando domínios por empregados, parceiros e clientes é prover segurança e compliance por isolamento de privilégios de acesso por cada grupo.

Em um contexto de OCI IAM e controle de acesso role-based (RBAC), as permissões de usuários atribuídas são herdadas baseadas em menbros dos grupos.

No OCI IAM, o método que habilita instâncias de computação a acessar recursos com segurança sem armazenar credenciais de acesso directamente é o Instance Principal.

Quando uma empresa configura um novo ambiente na OCI e necessita gerenciar uma quantidade grande de usuários para criar um controle de acesso granular e também planeja integrar ambientes on-premise ou cloud-based com aplicações Oracle e Não-Oracle, o melhor modelo de IAM Identity Domain é o Premium, pois ele contempla praticamente todos os cenários de forma ilimitada.

Até o momento, estas foram minhas anotações de estudo, logo mais incluo mais anotações a medida que fora avançando nos estudos.